サイバー攻撃と内部不正を、単一基盤で鉄壁防御3分で解説 Chakra Max

ゼロトラスト・アクセス制御基盤

Chakra Max V4.0

サイバー攻撃と内部不正を、

単一基盤で鉄壁防御3分で解説 Chakra Max

ランサムウェアや巧妙化するなりすまし、内部不正など、企業の根幹を揺るがすIT脅威が深刻化しています。

Chakra Maxは、ゼロトラストに基づく高度なアクセス制御で、重要サーバへの侵入防御とデータベースの機密情報保護を両立する次世代セキュリティ基盤です。

境界防御だけでは防げない現代の脅威から、貴社のIT資産を守ります。

NEWS

お知らせ

2026.04.01

Chakra Maxの製品コンセプトを「ゼロトラスト・アクセス制御基盤」に一新しました。

ABOUT

Chakra Maxについて

Chakra Maxは、ゼロトラストの実装に不可欠な4つの構成要素

「多要素認証」「通信経路の集約」「動的アクセス制御」「証跡管理」を、単一プラットフォームに統合。

境界防御に頼らない死角のない多層防御を実現し、企業の最重要IT資産を強固に守ります。

ゼロトラスト・アクセス制御基盤

Chakra Max User Control

多要素認証

固有のユーザーIDとOTP(ワンタイムパスワード)を用いた多要素認証を実装。アクセス主体の識別と本人確認を厳格化し、なりすましによる不正アクセスを未然に防ぎます。通信経路の集約

既存ネットワークの構成変更が不要なプロキシ方式により、Chakra Maxが論理ゲートウェイとして全てのアクセスを集約。直接アクセスを物理・論理的に遮断することにより、バイパス(抜け道)を許さない厳格な事前統制を実現します。

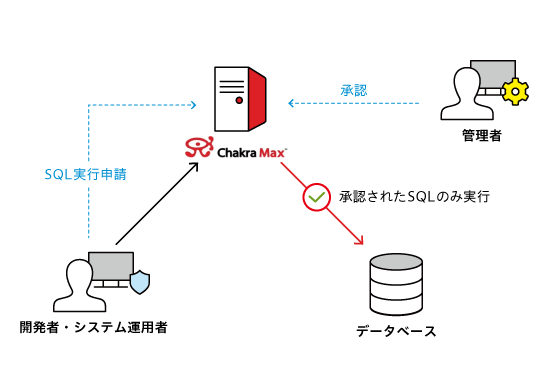

動的アクセス制御

- アクセス時の状況解析

IPアドレス、端末名、OSユーザー、使用アプリなどの多次元パラメータをリアルタイムに解析。アクセス元の信頼性に応じた柔軟なアクセス制御を実現します。 - 時間・期間の限定運用

業務時間内や特定のメンテナンス期間など、必要な時だけアクセス権限を付与。権限の常時開放を防ぎ、リスクを最小化します。 - OSコマンド・SQLの精査

実行されるOSコマンドやSQLの内容を解析。破壊的な操作や大量データの抽出、機密情報への不審なアクセスを遮断します。 - 承認ワークフロー・データマスキング・特権ID管理(Chakra Max IAM)との連携で、動的アクセス制御を強化します。

User Control

証跡管理

全システムへの操作ログを漏れなく記録し、統合管理します。

高速検索とレポートの自動生成により、監査対応に要する工数を劇的に削減します。

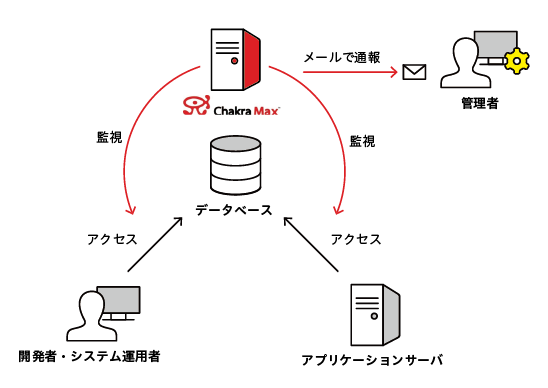

高負荷データベースをリアルタイム監視

Chakra Max Access Monitoring

リアルタイム監視

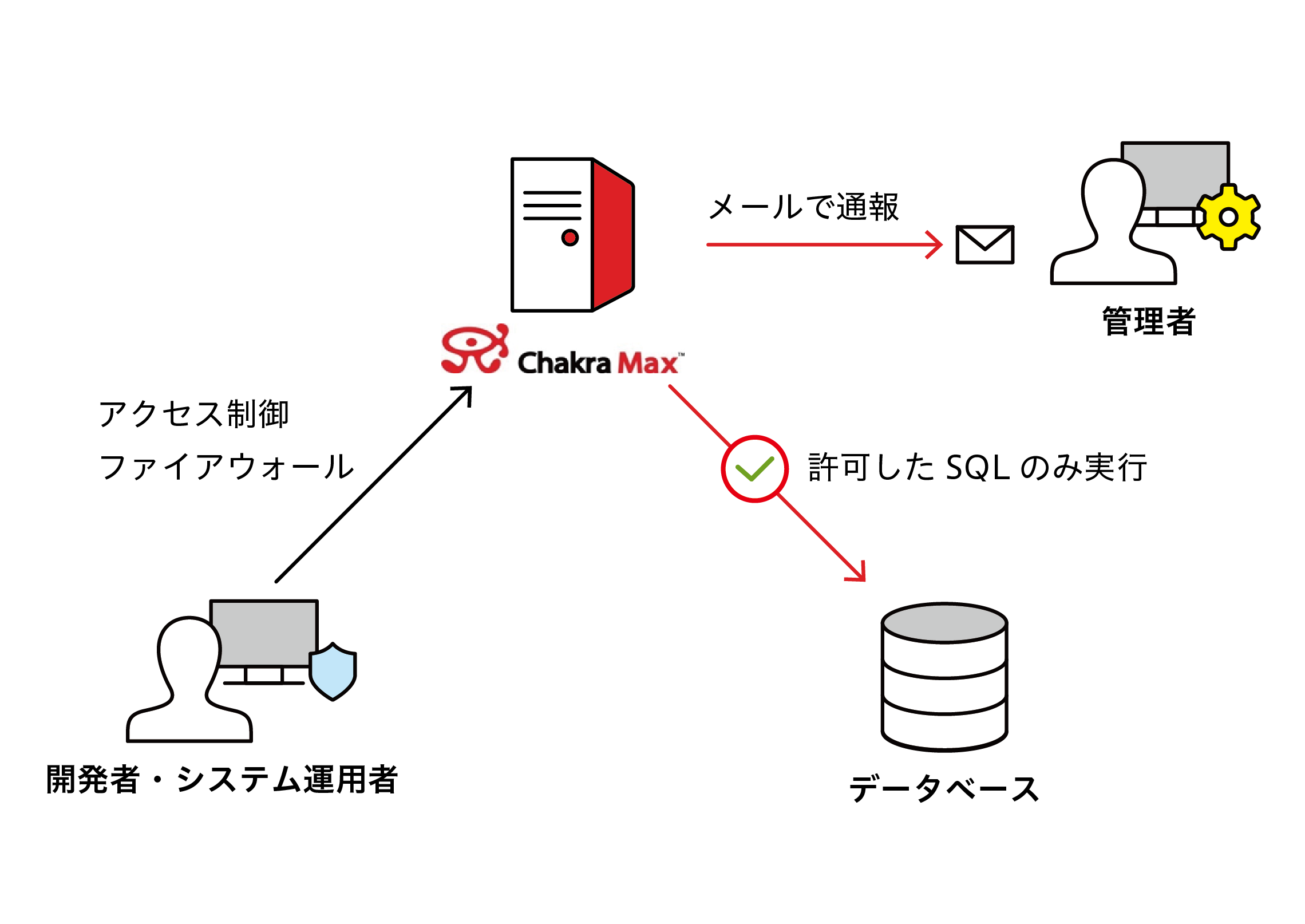

データベースとアプリケーション間の通信パケットをキャプチャする「スニッフィング構成」。最大60,000SQL/秒の圧倒的な処理性能で、高負荷環境でもリアルタイム監視と操作ログの記録を実現します。不正アクセス検知

動的アクセス制御ポリシーにより、不正アクセスや異常挙動を瞬時に検知して通知。Chakra Max User Controlと共通のポリシー運用で、一元化したセキュリティ管理を可能にします。システム負荷ゼロ

データベース本体の性能や設計には一切影響しません。既存環境に外付けするだけで、短期間でのスムーズな導入が可能です。

Access Monitoring

特権ID管理

Chakra Max IAM

Just-in-Timeアクセス

常設特権IDの共有を撤廃し、不正利用リスクを最小化。期間限定の最小権限アカウントをオンデマンドで発行します。

統合アカウント管理

全てのサーバOSとデータベースのアカウント情報を自動収集し、権限管理・パスワード管理・ライフサイクル管理を一元化します。アクセス制御との連携

Chakra Max固有のユーザーIDに対し、利用可能なOSアカウント・データベースアカウントを個別に定義します。ID・パスワードが漏洩した場合や内部不正による盗用時でも、未登録ユーザーによるアクセスを遮断します。

IAM

Chakra Maxの提供価値

1.鉄壁の守り

多要素認証による本人確認と、動的なアクセス制御を高度に統合。

ゼロトラストに基づき、重要サーバへの侵入防御とデータベースの機密情報保護を強固に両立します。

2.完全な可視化

サーバ・データベースへのログインからOSコマンド・SQL実行の詳細まで、全操作をリアルタイムに可視化。

通信経路の集約により一切の漏れを許さない、改ざん不能な証跡管理を実現します。

3.導入の容易さ

単一基盤への統合により、導入と運用のハードルを極限まで低減。

ネットワーク構成や既存システムの設計・設定など環境への影響を最小化し、運用効率を飛躍的に向上させます。

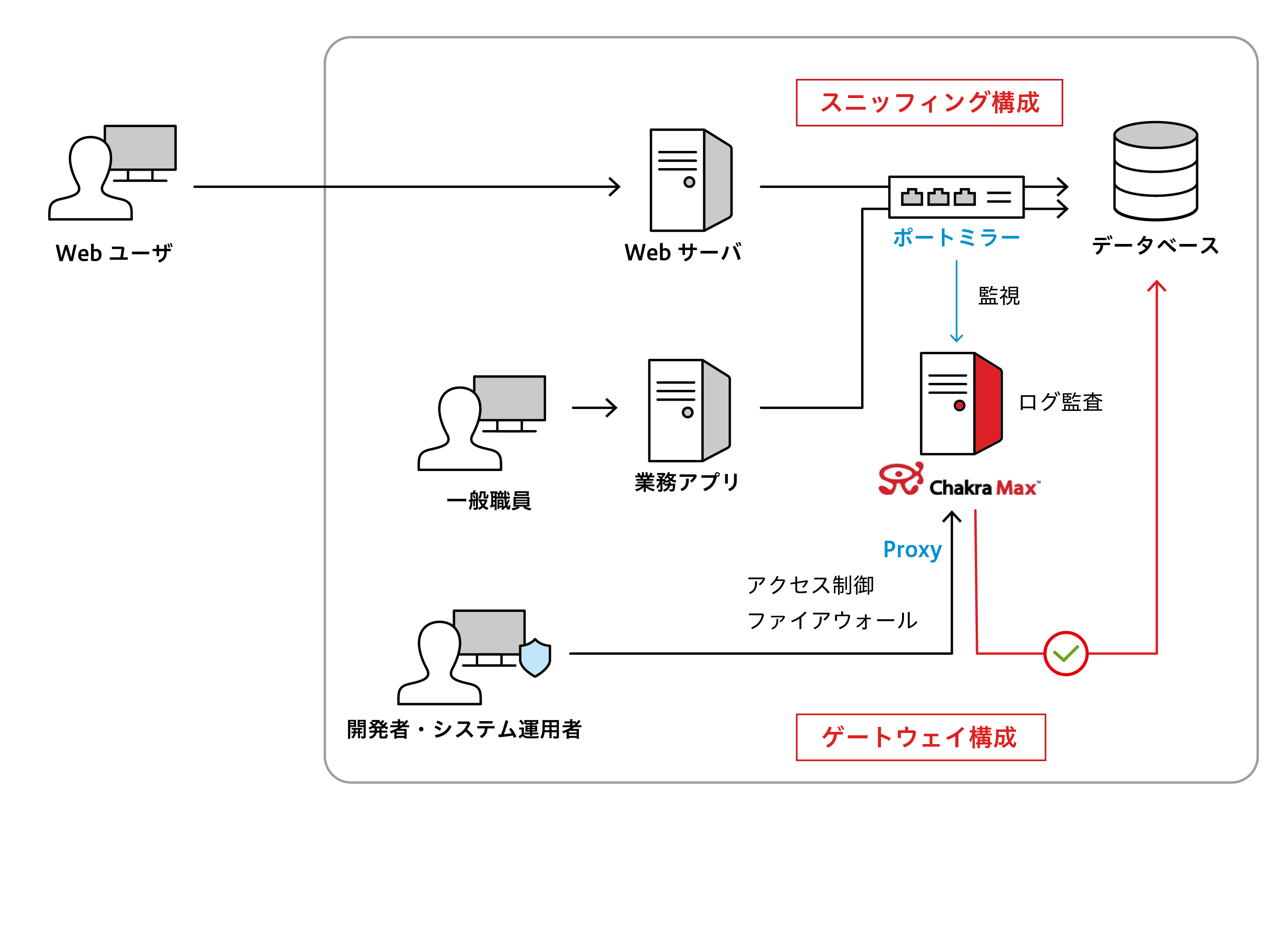

SYSTEM

システム構成

Chakra Maxは、ゲートウェイ構成とスニッフィング構成を1台で同時に稼働させるハイブリッド構成が可能です。

ゲートウェイ構成(User Control)

人による非定型な操作をゲートウェイに集約し、ゼロトラストに基づく高度なアクセス制御により事前統制します。

スニッフィング構成(Access Monitoring)

アプリケーションサーバからの定型的なアクセスを、データベースへの負荷ゼロでリアルタイムに監視・記録します。

Chakra Maxを構成するモジュール

Chakra Maxサーバ

パケット解析、ポリシー照合、ログの記録、

レポート作成などを実行する

Chakra Maxの中核モジュール。

Chakra Maxマネージャ

Chakra Maxの設定、

ログやアラートの確認などのUIを提供する

セキュリティ管理者用のモジュール。

Chakra Maxクライアント

ゲートウェイ構成時に、アクセス経路の制御や

承認ワークフローのUIを提供する

DBユーザ用のモジュール。

対応リモート接続プロトコル

Windows

RDP

SSH

SFTP, FTP

TELNET

Linux

VNC

SSH

SFTP, FTP

TELNET

RLOGIN, RCMD

対応データベース

RDBMS

Oracle

SQL Server

PostgreSQL

MySQL, MariaDB

Amazon Aurora

IBM DB2

SAP ASE/IQ/HANA

Amazon Redshift

Teradata, etc.

NoSQL DBMS

MongoDB

Amazon DynamoDB

Azure Cosmos DB

etc.

動作環境

Chakra Maxサーバ

メモリ: 16GB以上

ストレージ: 1TB以上

OS: Red Hat Enterprise Linux

: Oracle Linux

: Amazon Linux

: Rocky Linux

Chakra Maxマネージャ

Chakra Maxクライアント

ストレージ: 100GB以上*

OS: Microsoft Windows

: Microsoft Windows Server

* Chakra Maxクライアントは10GB以上

PARTNER

販売パートナー

FAQ

よくある質問

Q

データベースのローカルアクセスを監視できますか?

A

データベースサーバにAgentをインストールする事で監視できます。

Q

データベースにアクセスしたユーザのクライアント情報は何を取得できますか?

A

IPアドレス、DBログインユーザ、OSユーザ、アプリケーション名、ホスト名を取得できます。

※OSユーザ、アプリケーション名、ホスト名は、データベースの種類によって取得できない場合があります。

Q

不正なアクセスを検知したら、メール以外にどのように通知できますか?

A

SNMPトラップを発信したり、Chakra Maxサーバ上の任意のアプリケーションを起動する事ができます。

Q

データベースアクセスログをファイル形式で出力することはできますか?

A

CSV形式やExcel形式に変換して出力する事ができます。

Q

国内でどのくらい導入実績がありますか?

A

国内導入実績は約100社で、700台以上のデータベースを監視しています。官公庁、情報通信、流通サービス、金融、製造、教育・医療など、業種を問わず幅広く導入いただいています。(2020年12月現在)

Q

国内で大規模システムへの対応実績はありますか?

A

Chakra Max1台で以下のような大規模システム、大容量システムに対応した実績があります。

・120台のデータベースを監視(官公庁)

・9億SQL/日のDBアクセスログを記録(ECサイト)

・40,000SQL/秒超のDBアクセスを監視(情報配信サイト)